Dans un monde où les cyberattaques sont en constante augmentation, la sécurité informatique n’est plus une option, mais une priorité absolue. Les données de votre entreprise, la continuité de vos activités et votre réputation en dépendent. Pourtant, face à des menaces de plus en plus sophistiquées, il peut être difficile de savoir par où commencer.

C’est pourquoi notre équipe vous propose un accompagnement personnalisé pour sécuriser vos systèmes informatiques, anticiper les risques et garantir une protection optimale, adapté à vos enjeux et à votre niveau de maturité. Nous adaptons nos solutions à vos besoins spécifiques, en combinant dispositifs techniques, formation des utilisateurs et process optimisés.

Ensemble, construisons votre environnement numérique sécurisé qui vous permette d’assurer sereinement la réalisation de vos activités.

Vous êtes candidat ? C’est par ici. Les candidatures reçues via ce formulaire ne seront pas traitées.

Perte ou vol de données… Intrusion… Usurpation d’identité… Pannes ou sinistre peuvent impacter à tout instant le fonctionnement de vos services. C’est la raison pour laquelle vous devez confier votre système d’information à une entreprise de sécurité informatique experte dans ce domaine.

Kincy considère vos niveaux de risques en fonction des services délivrés et des utilisateurs concernés, pour définir avec vous les directives et bonnes pratiques à diffuser auprès de vos collaborateurs, et mettre en œuvre les dispositifs de sécurité qui permettront de sécuriser votre système d’information.

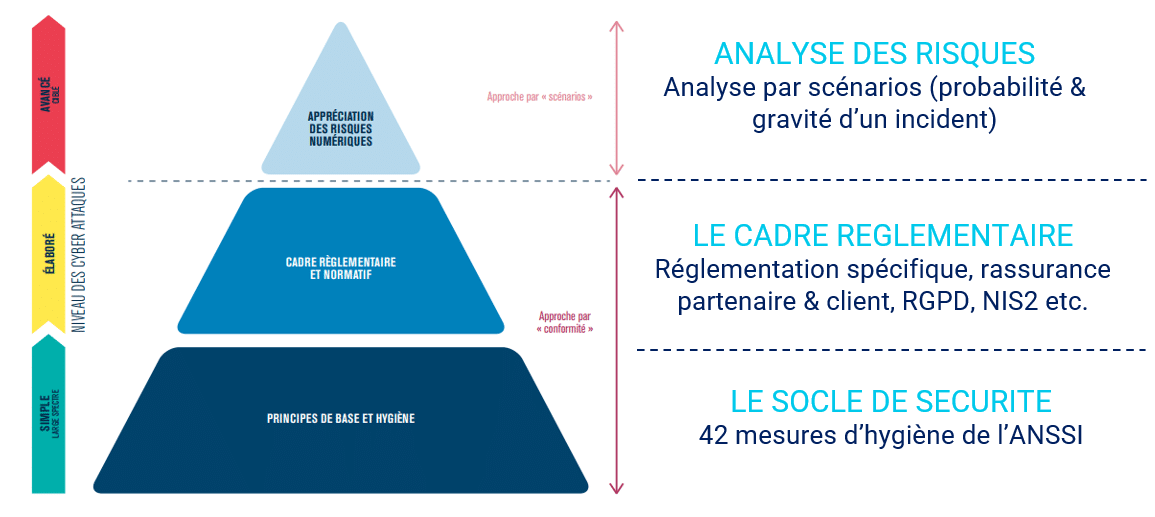

La sécurité informatique est un défi constant pour toutes les organisations, grandes et petites. Pour atteindre un niveau de sécurité acceptable, chaque entreprise doit consacrer des ressources financières et organisationnelles en fonction de son niveau de risque et de la taille de son périmètre à sécuriser. Pour y parvenir, il est recommandé d’établir une Politique de Sécurité du Système d’Information (PSSI) qui explicite les éléments clés de la stratégie de sécurité. Les enjeux de cette démarche sont multiples et touchent différents aspects de l’organisation, tels que :

Les entreprises doivent donc prendre à cœur la sécurité informatique afin de protéger leurs données, leur réputation et leurs opérations commerciales.

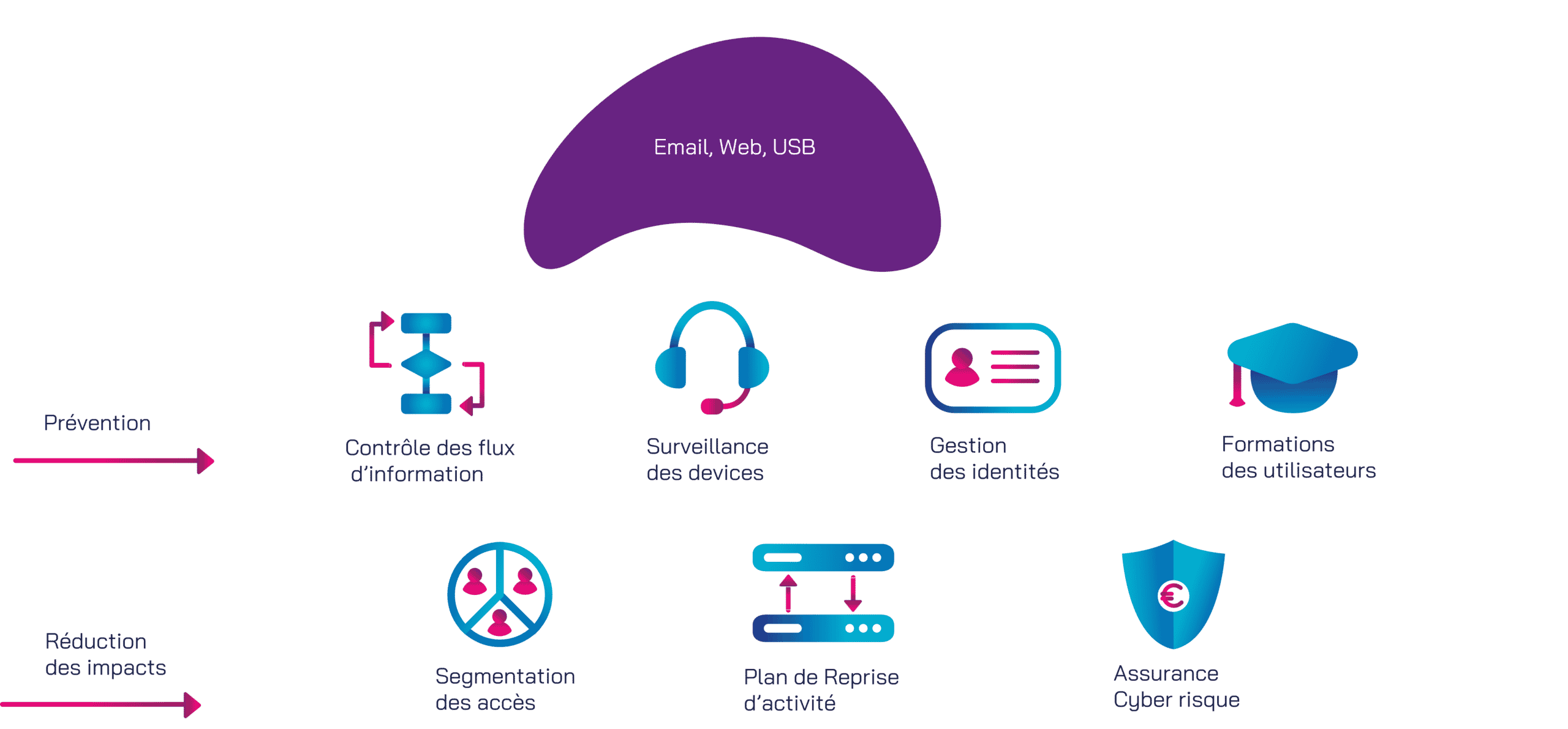

Les mesures de réduction des risques se répartissent en deux stratégies :

La sécurité informatique est une préoccupation fondamentale pour les entreprises. Nous accompagnons nos clients dans la mise en place d’un processus d’amélioration continue de la sécurité, en respectant la méthodologie suivante :

Ce cycle continu d’amélioration est structuré par un « Groupe de pilotage » animé par notre département Kaizen qui est chargé de produire et de faire évoluer les référentiels de sécurité en se référant aux publications de l’ANSSI (Agence Nationale de Sécurité des Systèmes d’Information), à vos contraintes réglementaires spécifiques et aux expériences récoltées par l’activité de Kincy.

Ces référentiels sont utilisés par les « Commissions sécurité » qui définissent les dispositifs organisationnels et techniques mis en œuvre pour un client précis en tenant compte de ces enjeux ou contraintes spécifiques.

Nous pouvons également aller plus loin en vous accompagnant dans la mise en place d’une PSSI (Politique de Sécurité des Systèmes d’Information) propre à votre entreprise, contexte et spécificités.

En 2021, une attaque informatique majeure a ciblé la société française Centreon, un fournisseur de logiciels de surveillance de réseau. Ce cas illustre les menaces croissantes dans le domaine de la cybersécurité, en particulier pour les entreprises utilisant des solutions cloud et des services en ligne. Des clients notables de Centreon, tels qu’Airbus, Orange, Thales, ArcelorMittal, Électricité de France (EDF), et le ministère français de la Justice, ont été touchés, mettant en évidence les vulnérabilités dans les systèmes informatiques et les réseaux d’entreprise.

Analyse de l’attaque

L’agence nationale de la sécurité des systèmes d’information (ANSSI) a identifié une campagne d’intrusion menée par un groupe de hackers liés au renseignement militaire russe. Ces attaquants ont ciblé Centreon, installant des logiciels malveillants dans les réseaux de ses clients. Cette attaque de la chaîne d’approvisionnement, similaire à celle subie par SolarWinds aux États-Unis, a commencé fin 2017 et s’est poursuivie jusqu’en 2020.

Points vulnérables et menaces

L’attaque a révélé plusieurs vulnérabilités critiques dans les systèmes de sécurité informatique des entreprises :

Sécurité des fournisseurs de logiciels : La dépendance vis-à-vis des fournisseurs tiers pour des solutions logicielles et de cloud peut introduire des risques non négligeables dans les réseaux d’entreprise.

Surveillance et détection insuffisantes : Le manque de mécanismes de détection et de surveillance efficaces a permis aux attaquants de rester non détectés pendant une période prolongée.

Formation des utilisateurs : La sensibilisation insuffisante des utilisateurs aux pratiques de cybersécurité peut augmenter le risque d’incidents.

Leçons apprises et solutions

Cette attaque souligne l’importance cruciale des mesures de sécurité suivantes pour les entreprises :

Audit et évaluation des fournisseurs : Les entreprises doivent rigoureusement évaluer la sécurité des fournisseurs de logiciels et de services cloud, exigeant des normes élevées de cybersécurité.

Renforcement des systèmes de détection : Investir dans des outils avancés de surveillance et de détection des incidents pour identifier rapidement les menaces et les activités suspectes dans les réseaux.

Formation et sensibilisation des employés : Les programmes réguliers de formation en cybersécurité pour les employés sont essentiels pour prévenir les vulnérabilités dues à l’erreur humaine.

Mises à jour régulières et maintenance des systèmes : Les entreprises doivent s’assurer que leurs systèmes et logiciels sont constamment mis à jour pour corriger les failles de sécurité.

Plans de Réponse aux Incidents : Développer des procédures robustes pour répondre efficacement aux incidents de sécurité et minimiser les dommages.

Conclusion

L’attaque contre Centreon et ses clients illustre la complexité et la gravité des menaces de cybersécurité auxquelles sont confrontées les entreprises modernes. Elle met en lumière la nécessité pour les entreprises de toutes tailles de renforcer leur sécurité informatique et de rester vigilantes face aux menaces en constante évolution. En tirant des leçons de ces incidents, les entreprises peuvent mieux se préparer et se protéger contre de futures attaques dans le paysage numérique dynamique d’aujourd’hui.